Índice:

- Como funciona a segurança de arquivos em servidores?

- Criptografia e camadas de proteção

- Reconhecendo as principais ameaças cibernéticas

- Importância do backup e redução de downtime

- Estratégias para integridade dos discos e RAID

- Uso do storage NAS como file server seguro

- Monitoramento e ajustes contínuos

- A decisão pela segurança de ponta

- Dúvidas Frequentes

A cada dia, ataques virtuais se tornam mais elaborados, exigindo um cuidado redobrado por parte de organizações que dependem de sistemas online para gerenciar operações.

Empresas que lidam com processamento de informações confidenciais encaram desafios ainda maiores.

Nesse panorama, proteger a infraestrutura digital não se restringe apenas a impedir acessos indevidos, mas também a manter a estabilidade de equipamentos que armazenam arquivos relevantes.

Garantir a segurança de um servidor de arquivos passa por iniciativas voltadas à defesa contra ataques cibernéticos e por rotinas de manutenção que asseguram o bom funcionamento dos discos.

Esse conjunto de esforços busca manter informações livres de vazamentos e falhas, resultando em maior confiança dos parceiros e clientes.

Atitudes preventivas, alinhadas a ferramentas e práticas adequadas, possibilitam resistir a situações que poderiam levar à perda de dados ou paralisações inesperadas.

Como funciona a segurança de arquivos em servidores?

A segurança de arquivos consiste em estabelecer controles capazes de bloquear tentativas de violação e isolar usuários não autorizados.

Firewalls e sistemas de detecção de intrusões formam a linha de frente, filtrando o tráfego que circula entre redes e verificando possíveis invasões.

Criptografia surge como uma camada extra, pois transforma o conteúdo dos arquivos em formatos indecifráveis, dificultando o acesso a pessoas externas.

Políticas de acesso e gerenciamento de credenciais integram esse processo de proteção. Senhas complexas e autenticação multifator ilustram ações cruciais para afastar riscos.

Em paralelo, monitorar atividades realizadas em servidores previne atividades suspeitas e identifica anomalias que poderiam comprometer o armazenamento de arquivos.

Da mesma forma, relatórios periódicos geram conhecimento para ajustar configurações e corrigir eventuais brechas.

Nessa mesma lógica, o investimento em ferramentas de segurança requer comprometimento com atualizações constantes.

Equipes responsáveis por TI devem ficar atentas aos patches liberados por fabricantes de hardware e software, pois vulnerabilidades surgem em ritmo veloz.

Verificar toda a infraestrutura, desde roteadores até aplicativos de backup, evita que brechas permaneçam abertas.

Criptografia e camadas de proteção

A criptografia representa um meio eficiente de impedir que pessoas não autorizadas leiam informações, mesmo que sequestrem arquivos diretamente nos servidores.

O uso de chaves de acesso garante que, sem autorização, os dados permaneçam ininteligíveis, dificultando prejuízos e ameaças. Essa técnica não se limita a comunicações externas, pois também se aplica a itens em repouso.

Proteger dados em repouso ocorre quando sistemas criptografam o conteúdo armazenado, seja em uma unidade de disco local ou em um servidor de arquivos remoto.

Seguindo tal lógica, uma camada adicional de proteção surge ao adotar protocolos de comunicação que criptografam o tráfego entre usuários e servidores.

Essa abordagem assegura que o caminho percorrido pelas informações esteja resguardado contra espionagem.

Manter essas camadas de proteção atualizadas demanda revisões constantes nos métodos de criptografia utilizados.

Algoritmos com maior robustez evoluem conforme especialistas em segurança identificam fragilidades em modelos mais antigos.

Esse ciclo de renovação afeta diretamente a confiabilidade do ambiente digital, pois inibe a atuação de invasores.

Reconhecendo as principais ameaças cibernéticas

Criminosos digitais exploram métodos variados para burlar defesas corporativas. Malwares podem infectar sistemas por meio de anexos maliciosos ou links enganosos, abrindo portas para roubo de credenciais.

Ransomwares, por outro lado, bloqueiam o acesso a arquivos até o pagamento de um valor exigido pelos invasores, colocando em risco a continuidade das operações.

Phishing ocorre quando golpistas enviam comunicações com aparência legítima, induzindo usuários a fornecerem credenciais ou dados sigilosos.

Nesse sentido, a conscientização interna tem peso significativo, pois profissionais bem treinados reconhecem armadilhas rapidamente.

Ataques de negação de serviço sobrecarregam máquinas e redes, resultando em interrupções generalizadas que prejudicam a produtividade.

Visto isso, identificar possíveis vulnerabilidades no ecossistema digital constitui etapa obrigatória.

Análises de risco, testes de invasão e auditorias independentes oferecem clareza sobre pontos fracos.

Posteriormente, equipes especializadas podem fortalecer as áreas identificadas como propensas a ataques. Esse ciclo contínuo de avaliação e correção sustenta a resiliência de servidores no longo prazo.

Importância do backup e redução de downtime

O backup funciona como um mecanismo indispensável de proteção contra eventualidades que geram interrupções ou perdas de arquivos.

Copiar dados críticos para outro local, físico ou remoto, evita complicações severas em situações de ataque ou desastre natural.

Assim, a perda de dados deixa de ser uma sentença irreversível, pois há caminhos para restaurar conteúdo vital.

Empresas que dependem de informações em tempo real precisam de cuidado para minimizar downtime, pois paralisações impactam o faturamento e a satisfação dos clientes.

Um backup de servidor bem estruturado promove retomada rápida das atividades após incidentes, reduzindo ao máximo a indisponibilidade de serviços.

Consoante a isso, manter um cronograma definido de cópia de segurança impede que versões obsoletas prevaleçam, ampliando a eficiência no processo de restauração.

Da mesma forma, verificar a funcionalidade dos backups se mostra essencial. Muitos negócios realizam a cópia de arquivos, mas não testam se o material é recuperável em casos de urgência.

Um software de backup confiável viabiliza a execução de simulações e confirma a integridade dos arquivos armazenados, fornecendo maior confiança no momento de reaver dados cruciais.

Estratégias para integridade dos discos e RAID

Falhas físicas em discos rígidos provocam consequências drásticas se não houver monitoramento adequado.

Testes regulares, como verificação do estado dos setores do HD e análise de desempenho, indicam problemas antes de se tornarem críticos.

A qualquer sinal de degradação, a substituição preventiva do componente eleva a confiabilidade do conjunto.

O RAID auxilia ao distribuir arquivos em múltiplos discos, oferecendo redundância e tolerância a falhas. Essa tecnologia opera com diferentes níveis, cada um focado em equações de desempenho, segurança ou ambas.

O RAID, quando bem implementado, diminui as chances de paralisação completa em caso de perda de um disco, pois o sistema consegue se manter ativo enquanto o componente danificado é substituído.

Segundo muitos especialistas, a adoção de RAID não invalida a necessidade de backup, pois ambos se complementam.

O RAID assegura alta disponibilidade dos arquivos, enquanto a cópia de segurança resguarda o conteúdo contra situações mais graves, incluindo ataques maliciosos ou mesmo desastres que afetem fisicamente o equipamento.

Produtos sugeridos

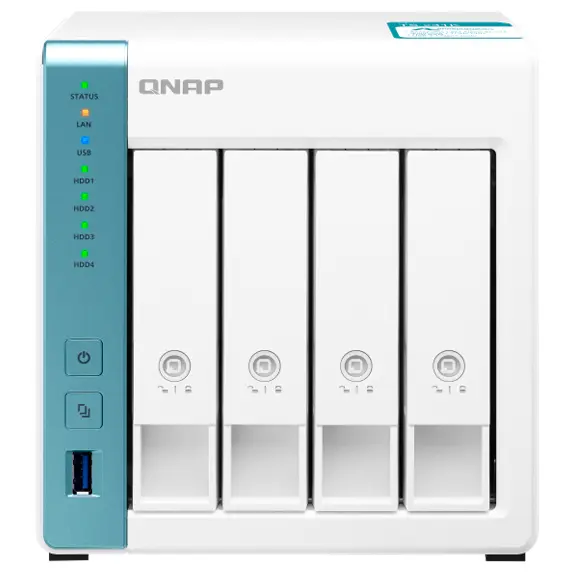

Uso do storage NAS como file server seguro

A popularidade do storage NAS vem crescendo em organizações que desejam centralizar e proteger arquivos de maneira otimizada.

Dispositivos desse tipo fornecem controle refinado de acessos, facilitando a administração de permissões e bloqueios por parte da equipe de TI.

O servidor nas atua como ponto de concentração de dados, permitindo compartilhamento e colaboração interna sem exigir múltiplos equipamentos.

Com sistemas de snapshots, muitos dispositivos NAS oferecem a possibilidade de restaurar versões anteriores de um arquivo, caso algo seja corrompido ou acidentalmente excluído.

O snapshot também serve como medida de proteção contra ransomwares. Caso o ambiente sofra uma infecção, é viável reverter para o estado anterior, neutralizando o avanço do malware.

Mediante configurações avançadas, o file server baseado em NAS possibilita regras diferenciadas de acesso, segmentando setores e departamentos conforme a necessidade.

A confidencialidade de documentos críticos se conserva, enquanto o restante dos funcionários usufrui de acessos ajustados.

Esse modelo moderno de armazenamento de dados ainda reduz custos de hardware, pois diminui a necessidade de manter diversos servidores com funções idênticas.

Monitoramento e ajustes contínuos

Responsáveis pela gestão de TI criam diretrizes para conceder ou revogar permissões a arquivos e pastas.

Restrições adequadas resguardam informações sensíveis, pois cada colaborador acessa somente o que é necessário para suas funções.

Assim, eventuais contaminações encontram barreiras, reduzindo a probabilidade de propagação em massa pela rede.

Treinamentos frequentes moldam profissionais conscientes do cenário de ameaças. O departamento de segurança alerta sobre novas modalidades de ataque e ensina estratégias simples para neutralizar fraudes.

Campanhas de conscientização interna, com exemplos práticos, fortalecem a percepção de riscos e tornam o ambiente corporativo mais seguro.

Igualmente, a definição de regras claras sobre uso de dispositivos externos, como pendrives e smartphones, ajuda a manter a integridade do servidor de arquivos.

Procedimentos de registro das atividades e auditorias de acessos reforçam o cerco contra fraudes, permitindo rastrear ações suspeitas e agir antes que danos maiores ocorram.

A conjunção de políticas bem formuladas e pessoas treinadas se mostra essencial para a saúde cibernética de qualquer instituição.

A decisão pela segurança de ponta

Proteger a estrutura de TI envolve um compromisso contínuo com a adoção de tecnologias robustas e rotinas de verificação.

Implantar RAID, efetuar backup automático, cuidar do estado dos discos, utilizar storage NAS como ponto central e garantir métodos de criptografia fortalecem a cultura de segurança.

Quando esse conjunto de ações se harmoniza, as chances de interrupções e fraudes diminuem de maneira significativa.

Adquirir um equipamento adequado, como um storage NAS, traz alto desempenho e maior praticidade no armazenamento de arquivos em ambientes corporativos.

A Data Storage é uma loja autorizada e especializada em soluções de armazenamento de dados.

Conversar com um de nossos especialistas em armazenamento de dados auxilia na escolha de um servidor nas ou outra alternativa, sempre baseada na realidade de cada organização.

A decisão de buscar soluções profissionais impede que problemas recorrentes se tornem prejuízos crônicos, garantindo a integridade de servidores e dados estratégicos.

Esse comprometimento protege o negócio contra surpresas desagradáveis e fortalece a confiança dos clientes, que esperam uma estrutura confiável e pronta para lidar com imprevistos.

Dúvidas Frequentes

Quais métodos evitam ataques de phishing?

Ações como conscientizar a equipe sobre e-mails enganosos e implantar autenticação multifator bloqueiam tentativas fraudulentas. Filtros de correio eletrônico detectam padrões maliciosos e impedem a entrada de mensagens suspeitas, reduzindo riscos de comprometimento.

Qual a função dos firewalls na proteção de redes?

Firewalls verificam o tráfego que entra ou sai de uma rede interna, identificando possíveis ameaças. Ao separar redes seguras de redes externas, essa barreira impede acessos não autorizados, preservando sistemas e arquivos armazenados.

Por que autenticação multifator se torna relevante?

A autenticação multifator exige mais de um método de verificação, tornando complexa a ação de invasores que obtenham senhas. Esse procedimento adiciona um obstáculo extra e dificulta acessos ilícitos a informações críticas.

Qual a diferença entre backup e recuperação de desastres?

O backup cria cópias de informações para evitar a perda total dos dados. A recuperação de desastres consiste em passos organizados para restabelecer sistemas e operações após um incidente. Essas duas frentes se complementam na prevenção contra paralisações.

Como proteger arquivos em dispositivos móveis?

O uso de senhas de acesso e criptografia assegura a confidencialidade de documentos, enquanto soluções de segurança específicas bloqueiam ameaças típicas de dispositivos portáteis. Políticas de uso interno evitam a exposição de informações fora do local de trabalho.

Fale Conosco

Fale Conosco